Proteja su negocio como protege su hogar: 5 pasos para protegerse contra el cibercrimen.

Dirigir un negocio requiere mucha determinación y, a veces, un acto de fe. Cada día trae consigo un nuevo desafío y muchas veces puede parecer que el estrés y la incertidumbre es demasiado. Entonces es cuando recuerdas por qué diste el salto (la satisfacción de hacer realidad tu propia visión) y continúas.

Con ese tipo de compromiso, su empresa casi puede sentirse como un segundo hogar. Y así como usted protege su hogar físico con un sistema de seguridad actualizado y cerraduras resistentes, es fundamental modernizar la ciberseguridad para su negocio. El 43% de todos los ataques cibernéticos ahora tienen como objetivo a las pequeñas empresas y, lamentablemente, el 60 % de esas empresas cerrarán permanentemente sus puertas dentro de los seis meses posteriores al ataque.

Además, conoce cinco acciones sencillas que pueden ayudar a cualquier empresa a protegerse contra los ciberataques, a partir de hoy.

1. Supervise todo las 24 horas del día con las capacidades de Microsoft Cloud

Durante su charla con el administrador Guzmán, Brad Smith destacó cómo pasar a la seguridad basada en la nube le da a su empresa una ventaja en términos de hacer que la protección sea una cosa menos de qué preocuparse. “Si todo el mundo simplemente intenta ejecutar su software en su propio hardware en sus propias cuatro paredes, significa que hay que hacer todo lo posible para mantener ese hardware”, explicó Brad Smith. “Mientras que si nos trasladamos a la nube, ese se convierte en nuestro problema”.

Actualmente, Microsoft Cloud rastrea y analiza 43 billones de señales de amenazas diariamente. Esto incluye 35 familias de ransomware y más de 250 estados-nación únicos, ciberdelincuentes y otros actores de amenazas. Esa enorme amplitud y profundidad de protección están integradas en Microsoft 365 Business Premium. Ofrece protección de nivel empresarial contra virus, spam, archivos adjuntos inseguros, enlaces sospechosos y ataques de phishing. También obtendrá protección constante contra ataques de ransomware y malware en sus dispositivos, junto con capacidades de respuesta y detección de terminales y antivirus integradas. De esa manera, podrá concentrarse en hacer que su negocio sea un éxito en lugar de perseguir amenazas cibernéticas.

2. Actualiza las cerraduras con Defender for Business

Los robos en el vecindario a menudo nos dan el empujón que necesitamos para reemplazar las cerraduras desgastadas o agregar una luz de seguridad (o dos). De manera similar, proteger su empresa de los ciberataques comienza con un simple paso: actualizar sus sistemas existentes. Microsoft y otras empresas de tecnología publican actualizaciones el martes de parches (el segundo martes de cada mes, a partir de las 10:00 a. m., hora del Pacífico), o cuando se detectan vulnerabilidades. “Estas [actualizaciones] están disponibles de forma gratuita”, enfatizó Brad Smith. “Pero asegúrese de que sus computadoras estén configuradas para que se descarguen. Esa es una de las cosas más importantes que las personas pueden hacer para protegerse”.

Además, asegúrese de que su empresa mantenga un inventario de TI actualizado. Con el paso al trabajo remoto e híbrido, el fenómeno de traer su propio dispositivo (también conocido como “BYOD”) ahora es común. El uso de más dispositivos, especialmente desde redes domésticas, crea una superficie de ataque más grande con más puntos finales y vulnerabilidades potenciales. Como parte de Microsoft 365 Business Premium, Defender for Business tiene administración de amenazas y vulnerabilidades integrada, lo que le permite proteger varios dispositivos con una sola herramienta.

Las empresas pueden protegerse aún más con copias de seguridad de datos periódicas. Los ataques de ransomware aumentaron un 300 por ciento en 2021.3 El fenómeno del ransomware como servicio (RaaS) muestra que los delincuentes ahora tienen la confianza suficiente para llevar sus operaciones al por menor, como si fueran un negocio legítimo. 4 Pero los ataques de ransomware contra los datos de su empresa pueden frustrarse creando periódicamente copias de seguridad de sus archivos importantes. Automatizar sus copias de seguridad de acuerdo con un cronograma establecido puede ayudar a su empresa a maximizar los recursos limitados y, al mismo tiempo, evitar posibles errores humanos.

3. Oculta bien tus claves con la autenticación multifactor

La mayoría de nosotros guardamos una llave de repuesto de la casa escondida debajo de una piedra o una planta en una maceta, pero todos saben que es mejor no poner la llave debajo del tapete. Lo mismo ocurre con las contraseñas: si es fácil, alguien la encontrará. “No debería ser ABC123”, como lo resumió el administrador Guzmán. Pero una encuesta reciente encontró que entre las contraseñas más comunes que aún se utilizan, “contraseña” y “Qwerty” encabezan la lista. En la actualidad, en el conjunto de herramientas de todo ciberdelincuente se encuentra un tipo de ataque de fuerza bruta conocido como pulverización de contraseñas. 6 En pocas palabras, un atacante adquiere una lista de cuentas y analiza una larga lista de contraseñas comunes para intentar encontrar una coincidencia. Dado que la mayoría de las empresas tienen un estándar de nombres para los empleados (por ejemplo, nombre.apellido@empresa.com), los adversarios a menudo pueden llegar hasta la mitad de su puerta simplemente utilizando la información que se encuentra en su sitio web.

Los navegadores de Internet populares, como Microsoft Edge, vienen con un generador de contraseñas incorporado que creará (y recordará) una contraseña segura para usted. O su empresa puede optar por eliminar las contraseñas por completo con una solución como Windows Hello o claves de seguridad FIDO2 que permiten a los usuarios iniciar sesión mediante datos biométricos o una clave o dispositivo físico. A falta de utilizar contraseña, la autenticación multifactor, también conocida como autenticación de dos factores, es su mejor opción para generar un acceso seguro para su empresa. La autenticación multifactor requiere que los usuarios verifiquen su identidad mediante un factor adicional, como una contraseña de un solo uso (OTP) enviada por correo electrónico o mensaje de texto. Otros factores de verificación incluyen responder preguntas de seguridad personal o utilizar reconocimiento facial o de voz.

4. No le abras la puerta a cualquiera, defiéndete del phishing

Hay una razón para la popularidad de los timbres con video: simplemente no es prudente abrir la puerta principal sin saber quién está al otro lado. Por la misma razón, todas las empresas deben mantenerse actualizadas sobre las últimas estafas de phishing y de ingeniería social que los delincuentes utilizan para intentar ingresar a su negocio. En 2022, las causas más comunes de los ciberataques seguirán siendo el malware (22 por ciento) y el phishing (20 por ciento). 7 Los actores de amenazas han descubierto que las personas son el eslabón débil (el 85 por ciento de las infracciones ahora involucran un elemento humano) y están aumentando la frecuencia y la sofisticación de sus ataques. 8 Sin embargo, la mayoría de los correos electrónicos de phishing todavía dependen de “ganchos” reconocibles que todos podemos aprender a detectar, como por ejemplo:

- Solicitud de credenciales de usuario o información de pago . Nunca hagas clic en el enlace. En su lugar, escriba la URL de la empresa en su navegador y vaya directamente a su cuenta.

- Un tono o saludo desconocido. Los correos electrónicos de phishing a menudo se crean en el extranjero, así que busque una sintaxis o un tono irregular que sea demasiado formal, demasiado familiar o una combinación extraña de ambos.

- Errores gramaticales y ortográficos. Las empresas legítimas se toman el tiempo para revisar sus correos electrónicos antes de enviarlos.

- Dirección de correo electrónico inconsistente o un nombre de dominio “parecido”. Una dirección de correo electrónico o un dominio de phishing normalmente estarán ligeramente fuera de lugar (por ejemplo, microsotf.com en lugar de microsoft.com).

- Amenazas o sensación de urgencia. Los estafadores a menudo intentan asustarlo para que haga clic en el enlace con titulares como: “¡Actualice la información de su cuenta ahora o perderá el acceso!”. En caso de duda, escriba la URL en su navegador y vaya directamente al sitio.

- Archivos adjuntos no solicitados. Si no esperaba un correo electrónico de este remitente, no haga clic en el archivo adjunto. En su lugar, abra un nuevo correo electrónico (no responda) y pregunte si el correo electrónico y el archivo adjunto son genuinos.

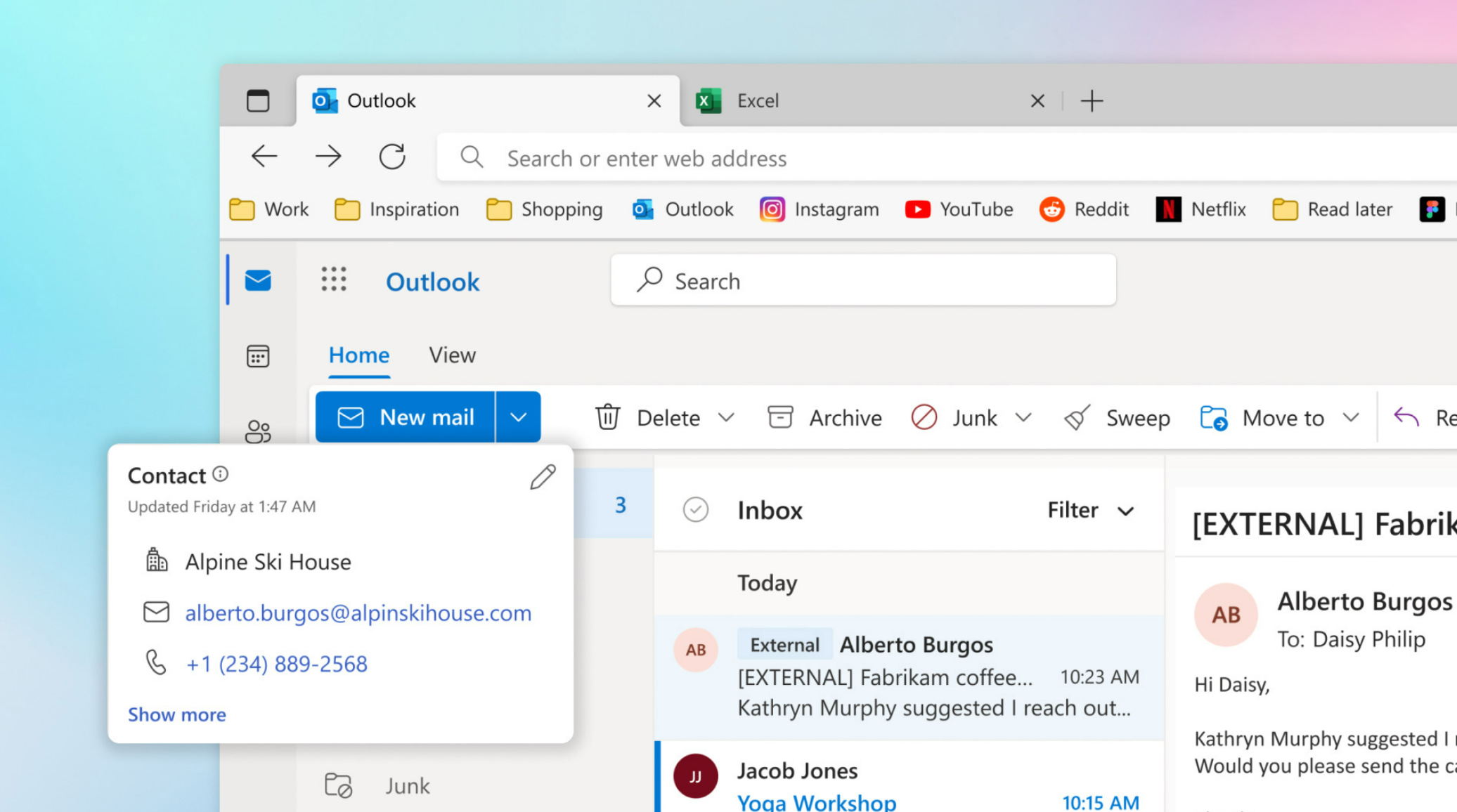

Cuando reciba un correo electrónico de phishing (todos lo recibimos), recuerde denunciarlo. En Microsoft Outlook para empresas , simplemente seleccione el mensaje sospechoso y elija Informar en la cinta superior, luego seleccione Phishing . Esto eliminará el mensaje de su bandeja de entrada y nos ayudará a bloquear más correos electrónicos sospechosos. Tanto Defender for Business como Microsoft Defender para Office 365 Plan 1 brindan protección contra phishing avanzado, malware, spam y compromiso del correo electrónico empresarial. 9 Ambos vienen con políticas integradas para que pueda comenzar a trabajar rápidamente, incluida la incorporación simplificada basada en asistente para sus dispositivos, servidores y aplicaciones Windows. 10

5. Manténgase informado sobre cómo prevenir robos con capacitaciones de seguridad para PYMES

La policía local y los grupos de vigilancia vecinal a menudo trabajan juntos para educar a los residentes sobre los robos y cómo pueden proteger mejor sus hogares. No importa el tamaño de su empresa, también hay recursos de ciberseguridad disponibles para usted. 11 La SBA ofrece mejores prácticas para prevenir ataques cibernéticos, 12 incluida una herramienta de planificación de ciberseguridad 13 y eventos continuos de ciberseguridad virtuales y en persona 14 para su área. Incluso si su único empleado es usted mismo, la capacitación en ciberseguridad no debe considerarse una tarea de una sola vez. Los actores de amenazas aprenden y actualizan constantemente sus habilidades, y nosotros también deberíamos hacerlo.

La capacitación en seguridad virtual de Microsoft para PYMES y el Centro de recursos para pequeñas empresas de Microsoft ayudan a las PYMES a adquirir el conocimiento para prevenir ataques de phishing, salvaguardar dispositivos remotos y protegerse contra el robo de identidad. Nuestras capacitaciones en seguridad para PYMES también presentan estrategias sobre cómo mantenerse seguro cuando se trabaja en el sitio y desde casa, incluido cómo colaborar con colegas de manera más segura. Como dijo Brad Smith durante su charla con el administrador Guzmán: “Al final del día, [la ciberseguridad] se vuelve un poco como un cinturón de seguridad: sabemos que salva vidas, pero hay que ponérselo”.